Unitech anunció que Unitech Iberoamericana, empresa experta en la transformación digital cognitiva en la lucha contra el fraude y el crimen organizado, realizó con éxito la 7ma edición del Seminario de Estrategias y Tendencias contra el Crimen y el Fraude, que tuvo lugar en Abra Cultural de la Ciudad Autónoma de Buenos Aires el pasado martes 8 de abril. En el evento, varios clientes presentaron múltiples casos de éxito y, además, se lanzó de manera oficial CogniLink, el nuevo asistente cognitivo de Unitech basado en Inteligencia Artificial Generativa (IAG) que complementa las soluciones de i2 Group.

“Estamos muy orgullosos porque esta 7ma edición del Seminario de Estrategias y Tendencias contra el Crimen y el Fraude ha sido un éxito rotundo y se ha consolidado como espacio clave para compartir conocimientos sobre prevención del delito, con foco en innovación tecnológica y cooperación interinstitucional”, destacó Lautaro Carmona, CEO de Unitech Iberoamericana.

El evento organizado por Unitech Iberoamericana contó con más de 200 participantes, entre los que estuvieron representantes de organismos públicos como Policía Federal, Gendarmería Nacional, Ministerios Públicos Fiscales, Ministerios de Seguridad nacionales y provinciales. Asimismo, hubo una fuerte participación del sector privado, con la presencia de bancos, compañías de seguros, utilities y consultoras.

En este marco, profesionales de todo el país compartieron 9 horas de contenidos dedicados a potenciar la investigación criminal, la prevención del fraude y la transformación digital en el ámbito de la seguridad y la justicia. En este contexto, se destacaron las presentaciones de 22 oradores especialistas de organizaciones clave: Unitech Iberoamericana, i2 Group, ShadowDragon, Ministerio de Seguridad de la Nación, Ministerio de Justicia y Seguridad de la Provincia de Santa Fe, Policía Federal Argentina, Policía de la Ciudad de Buenos Aires, Ministerio Público Fiscal de CABA, Ministerio Público Fiscal de la Provincia de Buenos Aires, Gendarmería Nacional Argentina, Edenor y KPMG Argentina.

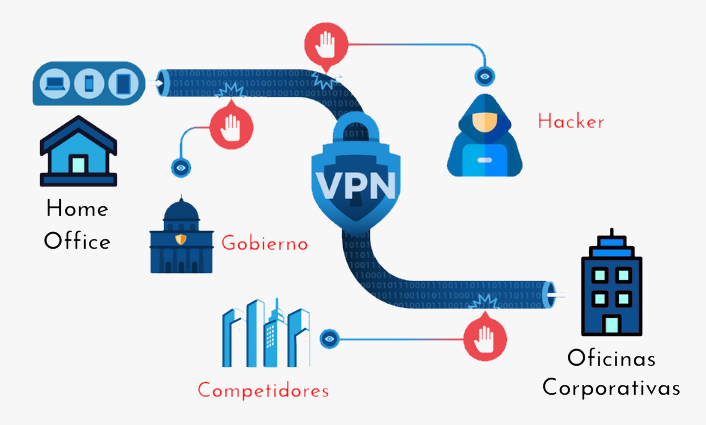

“El Seminario reafirmó que los desafíos en investigación están en plena transformación: crecen los casos relacionados con estafas digitales, criptomonedas y cibercrimen, lo que demanda enfoques analíticos más ágiles y el uso intensivo de tecnología. También se destacó la relevancia del análisis OSINT y la incorporación de inteligencia artificial como herramienta clave para acelerar los procesos de investigación, permitiendo detectar patrones, hechos y relaciones con mayor velocidad y precisión”, puntualizó el CEO de Unitech Iberoamericana.

CogniLink, el asistente IA para i2 de Unitech Iberoamericana

El Seminario de Estrategias y Tendencias contra el Crimen y el Fraude también sirvió de marco para la presentación, por parte de Unitech Iberoamericana, de CogniLink, un asistente cognitivo potenciado con Inteligencia Artificial Generativa y diseñado para integrarse con la Suite de productos de i2 Group.

“CogniLink es un add-on que permite sumar un agente de inteligencia artificial generativa al proceso de investigación de i2, con el objetivo de mejorar la velocidad, precisión y profundidad de las investigaciones mediante IA aplicada al análisis criminal, la automatización de procesos y la generación inteligente de información”, detalló Lucas Carmona, Technical Product Manager de Unitech Iberoamericana y encargado de la unidad de negocio de i2 tanto para Latinoamérica como para España. “La implementación de CogniLink permite automatizar tareas repetitivas como generar resúmenes, informes criminológicos y la extracción automática de entidades y vínculos. Se trata de una solución que redefine el análisis criminológico al acelerar procesos y descubrir conexiones ocultas en tiempo récord. De hecho, el uso de CogniLink permite reducir más del 65% del tiempo operativo en tareas analíticas. Lo que antes requería horas o incluso días de lectura, interpretación y carga manual de datos –como el análisis de denuncias policiales, artículos de prensa o correos electrónicos– ahora puede resolverse en cuestión de segundos”, añadió.

CogniLink fue diseñado para explotar el aprendizaje automático, procesamiento de lenguaje natural y reconocimiento de patrones de la inteligencia artificial. Entre sus capacidades y beneficios, se destacan:

– Extracción inteligente de datos: detección automática de entidades y vínculos.

– Generación de informes y resúmenes: análisis automáticos en segundos.

– Asistencia investigativa contextual: acceso rápido a información relevante.

– Interoperabilidad avanzada: compatible con modelos líderes como GPT-4.5 y Claude 3.5, entre otros.

“Vimos muchos casos de uso donde, desde fuerzas de seguridad hasta empresas del sector privado, utilizan i2 en su día a día para acelerar los procesos de investigación. Lo que nos permite esta herramienta es poder presentar con gráficos simples situaciones muy complejas y poder apoyar las investigaciones para la toma de decisiones”, afirmó Lucas Carmona. Y explicó: “Desde Unitech Iberoamericana no solo capacitamos, sino que también relevamos, customizamos y armamos los modelos a medida para acompañar a los clientes en todo el proceso de investigación”.

“Seguimos apostando a la innovación con impacto: CogniLink es nuestra respuesta a la necesidad de soluciones más ágiles e inteligentes para la investigación criminal y la prevención del fraude”, indicó, por su parte, Lautaro Carmona, quien concluyó: “Esta 7ma edición del Seminario de Estrategias y Tendencias contra el Crimen y el Fraude fue una experiencia única que permitió a todos los participantes compartir experiencias y conocer las últimas soluciones tecnológicas para la lucha contra el crimen y el fraude. Quedó claro que el verdadero impacto no lo genera solo la tecnología, sino su combinación con el conocimiento del analista, la colaboración interinstitucional y una estrategia efectiva en el uso de los datos. Estamos muy satisfechos por la nutrida asistencia, el nivel de los oradores y por la confianza que organizaciones y clientes demostraron con su participación”.